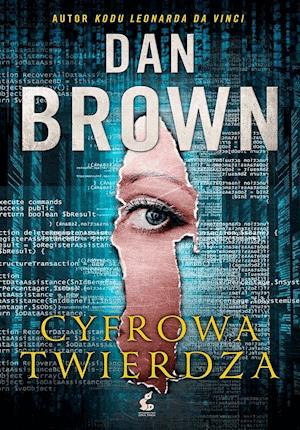

Cyfrowa twierdza.

- Wydawca:

- Sonia Draga

- Kategoria:

- Sensacja, thriller, horror

- Język:

- polski

- ISBN:

- 978-83-7999-307-9

- Rok wydania:

- 2015

- Słowa kluczowe:

- agencją

- całych

- cyfrowa

- leonarda

- ponieważ

- stanów

- superkomputer

- szczerze

- szyfrującego

- twierdza

- wzywa

- zawsze

- mobi

- kindle

- azw3

- epub

Jeżeli nie widzisz powyżej porównywarki cenowej, oznacza to, że nie posiadamy informacji gdzie można zakupić tę publikację. Znalazłeś błąd w serwisie? Skontaktuj się z nami i przekaż swoje uwagi (zakładka kontakt).

Kilka słów o książce pt. “Cyfrowa twierdza.”

Polecane książki

Poniżej prezentujemy fragment książki autorstwa Dan Brown

Tytuł oryginału:

DIGITAL FORTRESS

Copyright © Dan Brown 1998

Published by arrangement with St. Martin’s Press, LLC. All rights reserved.

Copyright © 2015 for the Polish edition by Wydawnictwo Sonia Draga

Copyright © 2015 for the Polish translation by Wydawnictwo Sonia Draga

Projekt graficzny okładki: Mariusz Banachowicz

Redakcja: Mariusz Kulan

Korekta: Anna Just, Joanna Rodkiewicz

ISBN: 978-83-7999-307-9

WYDAWNICTWO SONIA DRAGA Sp. z o. o.

Pl. Grunwaldzki 8-10, 40-127 Katowice

tel./fax 32 782 6477/32 253 7728,

e-mail:info@soniadraga.pl

www.soniadraga.pl

www.facebook.com/wydawnictwoSoniaDraga

E-wydanie 2015

Skład wersji elektronicznej:

Virtualo Sp. z o.o.

Rodzicom…

moim mentorom i bohaterom

Wyrazy wdzięczności zechcą przyjąć: moi redaktorzy w St. Martin’s Press – Thomas Dunne i wyjątkowo utalentowana Melissa Jacobs; moi nowojorscy agenci George Wieser, Olga Wieser i Jake Elwell oraz wszyscy, którzy przeczytali rękopis i podzielili się uwagami na jego temat. Specjalne podziękowania należą się mojej żonie Blythe za entuzjazm i cierpliwość.

Dziękuję także dwóm byłym kryptografom NSA, którzy choć anonimowi, wnieśli nieoceniony wkład w pracę nad tekstem. Bez wymiany maili z nimi ta książka by nie powstała.

Prolog

Plaza de España

Sewilla, Hiszpania

11.00

Ponoć w chwili śmierci wszystko staje się jasne; Ensei Tankado wiedział teraz, że to prawda. Kiedy opadł na ziemię, z bólu łapiąc się za pierś, zrozumiał swój przerażający błąd.

Zgromadzili się nad nim jacyś ludzie usiłujący mu pomóc. Ale Tankado nie chciał pomocy – było już na nią za późno.

Drżąc, uniósł lewe ramię i rozprostował palce. Patrzcie na moją dłoń! Twarze wokół tylko się gapiły. Ale nikt go nie rozumiał.

Na palcu nosił grawerowany złoty sygnet. Przez chwilę ornament lśnił w andaluzyjskim słońcu. Ensei Tankado wiedział, że to ostatnie światło, jakie dane mu jest widzieć.

Rozdział 1

Znajdowali się w swoim ulubionym pensjonacie nieopodal Parku Narodowego Great Smoky Mountains. David stał nad nią uśmiechnięty.

– Co ty na to, ślicznotko, że chcę się z tobą ożenić?

Zerkając na niego spod baldachimu nad ich łóżkiem, wiedziała, że jest tym jedynym. Na wieki. Gdy spojrzała w jego intensywnie zielone oczy, gdzieś w oddali rozległo się przeraźliwe dzwonienie, które zaczęło go od niej oddalać. Wyciągnęła ręce, ale chwyciła tylko powietrze.

To dzwonek telefonu przerwał sen Susan Fletcher. Wydała stłumiony okrzyk, usiadła na łóżku i po omacku odnalazła słuchawkę.

– Halo?

– Susan? Mówi David. Obudziłem cię?

Uśmiechnęła się, opadając na łóżko.

– Właśnie mi się śniłeś. Przyjedź, to się zabawimy.

Roześmiał się.

– Jest jeszcze ciemno.

– Tym bardziej przyjeżdżaj. Zdążymy się potem przespać przed wyjazdem.

David westchnął z frustracją.

– Właśnie dlatego dzwonię. Chodzi o nasz wyjazd. Muszę go przełożyć.

W jednej chwili Susan otrząsnęła się ze snu.

– Co?

– Przepraszam. Muszę wyjechać. Wrócę jutro. Możemy wyruszyć zaraz potem. Zostaną nam jeszcze dwa dni.

– Ale ja już zrobiłam rezerwację – powiedziała z urazą. – Mamy nasz dawny pokój w Stone Manor.

– Wiem, ale…

– Dzisiejszy wieczór miał być wyjątkowy, żeby uczcić nasze sześć miesięcy. Pamiętasz chyba, że jesteśmy zaręczeni, prawda?

– Posłuchaj, Susan… – Westchnął. – Naprawdę nie mogę się wdawać w takie dyskusje. Czeka na mnie samochód. Zadzwonię do ciebie z samolotu i wszystko ci wyjaśnię.

– Z samolotu? – powtórzyła. – Co się dzieje? Niby dlaczego uniwersytet…

– To nie ma nic wspólnego z uniwersytetem. Później zadzwonię i wszystko ci wyjaśnię.

– David! – krzyknęła. – Co się…

Ale było za późno. David odłożył słuchawkę.

Susan Fletcher przez wiele godzin nie mogła zasnąć w oczekiwaniu na jego wyjaśnienia. Dzwonek telefonu już się jednak nie odezwał.

Po południu przygnębiona Susan weszła do wanny. Zanurzyła się w pienistej wodzie, próbując zapomnieć i o pensjonacie Stone Manor, i o Parku Narodowym Smoky Mountains. Dokąd on pojechał? – zastanawiała się. – Dlaczego nie zadzwonił?

Stopniowo woda z gorącej robiła się letnia, a w końcu zimna. Właśnie miała wychodzić z wanny, kiedy słuchawkę telefonu ożywiło brzęczenie. Susan skoczyła na równe nogi. Kiedy sięgała po aparat, który zostawiła na umywalce, rozchlapała wodę na podłodze.

– David?

– Mówi Strathmore – powiedział głos po drugiej stronie linii telefonicznej.

Susan osunęła się do wody.

– Och! – Nie potrafiła ukryć rozczarowania. – Dzień dobry, panie komandorze.

– Liczyła pani na telefon od młodszego mężczyzny? – zapytał, tłumiąc chichot.

– Nie, panie komandorze – odpowiedziała z zakłopotaniem. – Mam nadzieję, że to nie zabrzmiało…

– Oczywiście, że zabrzmiało. – Zaśmiał się. – David Becker to dobry człowiek. Postaraj się go nie stracić.

– Postaram się, panie komandorze.

Nagle głos komandora spoważniał.

– Niech pani posłucha, Susan, dzwonię, ponieważ potrzebuję pani tutaj. Migiem.

Próbowała się skupić.

– Jest sobota, panie komandorze. Zwykle nie…

– Wiem – powiedział spokojnie. – To nadzwyczajna sytuacja.

Susan usiadła prosto. Nadzwyczajna sytuacja? Nigdy nie słyszała tych słów z ust komandora Strathmore’a. Nadzwyczajna sytuacja? W Wydziale Kryptologii? Nie potrafiła sobie tego wyobrazić.

– Tak jest, panie komandorze. – Zrobiła krótką pauzę. – Przyjadę jak najszybciej.

– Albo nawet jeszcze prędzej. – Strathmore odłożył słuchawkę.

Choć się owinęła ręcznikiem, woda kapała na ubrania starannie złożone poprzedniego dnia: krótkie spodnie i sweter na chłodne górskie wieczory oraz nową bieliznę, którą kupiła na noce. Przygnębiona poszła do szafy po czystą bluzkę i spódnicę. Nadzwyczajna sytuacja? U kryptologów?

Schodząc po schodach, zastanawiała się, co złego może jej jeszcze przynieść ten dzień.

Niebawem miała się przekonać.

Rozdział 2

Trzydzieści tysięcy stóp nad całkowicie spokojnym oceanem David Becker żałośnie się gapił w małe owalne okno learjeta sześćdziesiąt. Powiedziano mu, że posiadanie telefonu na pokładzie jest zakazane, nie mógł więc zatelefonować do Susan.

– Co ja tu robię? – mruczał do siebie. Ale odpowiedź była prosta: są ludzie, którym po prostu się nie odmawia.

– Panie Becker – zatrzeszczał głośnik. – Za pół godziny lądujemy.

Becker skinął ponuro w stronę źródła głosu. Zaciągnął roletę i próbował się zdrzemnąć. Ale mógł myśleć tylko o Susan.

Rozdział 3

Volvo Susan powoli wjechało w cień trzymetrowego płotu zwieńczonego drutem kolczastym, by tam się zatrzymać. Młody wartownik położył dłoń na dachu auta.

– Identyfikator proszę.

Susan wykonała polecenie, nastawiając się na zwykłe półminutowe oczekiwanie. Funkcjonariusz przeciągnął jej identyfikator przez skaner. W końcu powiedział:

– Dziękuję, pani Fletcher. – Dał niezauważalny sygnał i brama wjazdowa stanęła otworem.

Pół mili dalej Susan powtórzyła całą procedurę przed równie imponującym ogrodzeniem elektrycznym. Jeszcze dokładniej, panowie… Przecież przejeżdżałam tędy tylko milion razy.

Kiedy zwolniła przed ostatnim punktem kontrolnym, krępy wartownik z karabinkiem maszynowym i dwoma psami bojowymi zerknął na tablicę rejestracyjną jej auta i machnął ręką, żeby jechała dalej. Po pokonaniu dwustu pięćdziesięciu metrów wzdłuż Canine Road skręciła na parking pracowniczy C. Niewiarygodne – pomyślała. – Dwadzieścia sześć tysięcy pracowników i dwunastomiliardowy budżet, a w weekend nie radzą sobie beze mnie! Dodała gazu, żeby wjechać na swoje miejsce parkingowe, i wyłączyła silnik.

Za ozdobionym roślinami tarasem weszła do głównego budynku, minęła dwa kolejne punkty kontrolne, by wreszcie dotrzeć do pozbawionego okien tunelu, który prowadził do nowego skrzydła. Tam na jej drodze znalazła się kabina z cyfrowym identyfikatorem głosu.

AGENCJA BEZPIECZEŃSTWA NARODOWEGO (NSA)

CENTRUM KRYPTOLOGICZNE

NIEUPOWAŻNIONYM WSTĘP WZBRONIONY

Uzbrojony wartownik podniósł wzrok.

– Dzień dobry, pani Fletcher.

Susan posłała mu zmęczony uśmiech.

– Cześć, John.

– Nie spodziewałem się pani dzisiaj.

– Ja też się nie spodziewałam. – Pochyliła się nad mikrofonem parabolicznym. – Susan Fletcher – powiedziała wyraźnie. Komputer natychmiast potwierdził częstotliwość jej głosu i bramka się otworzyła. Susan ruszyła dalej.

Wartownik zachwycał się postacią Susan, gdy przemierzała betonowy korytarz. Zauważył, że jej intensywnie orzechowe oczy patrzyły dzisiaj nieobecnym spojrzeniem, choć jej policzki rumieniły się świeżością, a kasztanowe włosy do ramion wyglądały jak prosto spod suszarki. Ciągnął się za nią delikatny zapach pudru dla dzieci firmy Johnson’s. Oczy mężczyzny przebiegły w dół jej smukłej sylwetki – na białą bluzkę i ledwie widoczny pod nią stanik, na sięgającą kolan szarozieloną spódnicę i wreszcie na jej nogi. Nogi Susan Fletcher…

Aż trudno uwierzyć, że porusza się na nich inteligencja o ilorazie sto siedemdziesiąt! – pomyślał. Długo się za nią gapił. W końcu pokręcił głową, gdy zniknęła w oddali.

Susan doszła do końca tunelu, gdzie znajdowały się obrotowe drzwi przypominające wejście do skarbca. Wypisany wielkimi literami napis głosił: WYDZIAŁ KRYPTOLOGII.

Wzdychając, wyciągnęła rękę do umieszczonej w niewielkim wgłębieniu klawiatury numerycznej, żeby wprowadzić swój pięciocyfrowy PIN. Kilka sekund później dwunastotonowa stalowa płyta zaczęła się obracać. Susan próbowała się skupić, ale jej myśli wracały do niego.

David Becker. Jedyny mężczyzna, którego pokochała. Jako najmłodszy pracownik Georgetown University z tytułem profesorskim oraz wybitny językoznawca, w środowisku akademickim był prawdziwą znakomitością. Dzięki wrodzonej pamięci ejdetycznej i miłości do językoznawstwa opanował sześć języków azjatyckich, a także hiszpański, francuski i włoski. Na prowadzonych przez niego wykładach z etymologii i językoznawstwa ogólnego zawsze brakowało miejsc siedzących, niezmiennie też zasypywano go gradem pytań, na które odpowiadał jeszcze długo po planowanym zakończeniu zajęć. Mówił autorytatywnie i z entuzjazmem, najwyraźniej obojętny na rozkochane spojrzenia zafascynowanych nim studentek.

Becker miał ciemną karnację, młody jak na trzydziestopięciolatka wygląd, ostrozielone oczy i równie ostry dowcip. Jego wyraźnie zarysowany podbródek i jędrna twarz kojarzyły się Susan z rzeźbą w marmurze. Przy wzroście dobrze ponad metr osiemdziesiąt biegał po polu do squasha szybciej, niż mógł to sobie wyobrazić którykolwiek z jego kolegów. Pokonawszy przeciwnika z kretesem, chłodził się, polewając gęstą czarną czuprynę wodą z kranu, po czym, jeszcze ociekający, fundował rywalowi koktajl owocowy i bajgla.

Jak wszyscy młodzi profesorowie, na uniwersytecie David pobierał raczej skromną pensję. Od czasu do czasu, kiedy musiał odnowić członkostwo w klubie squasha albo zmienić naciąg w starej rakiecie Dunlopa, dorabiał tłumaczeniami dla agend rządowych w Waszyngtonie i okolicach. W związku z jednym z takich zleceń poznał Susan.

Pewnego rześkiego poranka podczas jesiennej przerwy międzysemestralnej Becker wrócił do trzypokojowego służbowego mieszkania i zauważył migającą diodę na automatycznej sekretarce. Odtwarzając nagranie, wlał w siebie litr soku pomarańczowego. Wiadomość przypominała wiele poprzednich: jakaś agencja rządowa chciała go zatrudnić jako konsultanta na kilka godzin jeszcze tego samego dnia. Tyle tylko, że Becker nigdy o tej agencji nie słyszał.

– Nazywają się Agencja Bezpieczeństwa Narodowego – informował Becker, telefonując do kolegów w poszukiwaniu informacji.

Za każdym razem jednak reakcja była taka sama:

– Chodzi ci o Radę Bezpieczeństwa Narodowego?

Becker ponownie odsłuchał wiadomość.

– Nie. Wyraźnie powiedzieli „Agencja”.

– Nigdy o nich nie słyszałem.

Becker sprawdził spis instytucji rządowych i nie znalazł w nim instytucji o takiej nazwie. Zaintrygowany skontaktował się telefonicznie ze starym kolegą od squasha, byłym analitykiem politycznym obecnie zatrudnionym jako kwerendarz w Bibliotece Kongresu. David był zaskoczony jego wyjaśnieniami.

Agencja Bezpieczeństwa Narodowego nie tylko istniała, ale też uchodziła za jedną z najbardziej wpływowych agend rządowych na świecie. Zbierała globalny wywiad elektroniczny i od ponad pół wieku chroniła tajne informacje rządu Stanów Zjednoczonych. Mimo to tylko trzy procent Amerykanów było świadomych jej istnienia.

– Skrót NSA oznacza na pewno „Nieźle Schowana Agencja” – żartował jego kolega.

Z mieszaniną obawy i ciekawości Becker przyjął ofertę tajemniczej agencji. Samochodem pokonał trzydzieści siedem mil do jej dyskretnie usytuowanej siedziby zajmującej trzydzieści sześć hektarów lesistych wzgórz Fort Meade w stanie Maryland. Po przejściu przez niekończące się posterunki kontrolne i otrzymaniu ważnego sześć godzin holograficznego identyfikatora dla gości został odeskortowany do luksusowo urządzonego centrum badawczego, gdzie miał spędzić popołudnie, udzielając, jak mu powiedziano, ślepego wsparcia pracownikom Wydziału Kryptologii – elitarnej grupie matematycznych geniuszy znanych jako łamacze kodów.

Przez pierwszą godzinę kryptografowie zachowywali się tak, jakby nie zauważyli przybycia Beckera. Pochyleni nad olbrzymim stołem porozumiewali się językiem, którego Becker nigdy nie słyszał. Mówili o szyfrach strumieniowych, generatorach liczb pseudolosowych bez powtórzeń, wariantach plecakowych, protokołach wiedzy zerowej i punktach jednostkowych. Becker obserwował ich zdezorientowany. Gryzmolili symbole na papierze milimetrowym, ślęczeli nad wydrukami komputerowymi i nieustannie odnosili się do bezładnej mieszaniny cyfr i liter wyświetlanych za pomocą projektora.

JHDJA3JKHDHMADO/ERTWTJLW+JGJ328

5JHALSFNHKHHHFAF0HHDFGAF/FJ37WE

OHI93450S9DJFD2H/HHRTYFHLF89303

95JSPJF2J0890IHJ98YHFI080EWRT03

JOJR845H0ROQ+JT0EU4TQEFQE//OUJW

08UY0IH0934JTPWFIAJER09QU4JR9GU

IVJP$DUW4H95PE8RTUGVJW3P4E/IKKC

MFFUERHFGV0Q394IKJRMG+UNHVS9OER

IRK/0956Y7U0POIKI0JP9F8760QWERQI

Wreszcie jeden z mężczyzn wyjaśnił to, czego Becker już się zaczął domyślać. Wyświetlany tekst był zakodowanym przekazem, czyli szyfrogramem, w którym odpowiednio pogrupowane litery i cyfry kodowały słowa wiadomości. Kryptografowie mieli za zadanie go przestudiować i odczytać zawarty w nim przekaz, tak zwany tekst jawny. NSA zdecydowała się wezwać Beckera, ponieważ tekst jawny był w standardowym języku mandaryńskim: Becker miał tłumaczyć z chińskiego znaki, które odczytają kryptografowie.

Przez dwie godziny tłumaczył niekończący się ciąg znaków mandaryńskiego. Na każdy kolejny przekład jednak kryptografowie tylko z desperacją kręcili głowami. Najwyraźniej tekst nie miał dla nich sensu. Chcąc się okazać pomocnym, Becker wskazał na fakt, że wszystkie pokazywane mu znaki mają jedną wspólną cechę, a mianowicie są także logogramami kanji. Gwar w pomieszczeniu ucichł w jednej chwili. Mężczyzna nadzorujący pracę pozostałych – tyczkowaty nałogowy palacz nazwiskiem Morante – zwrócił się do Beckera z niedowierzaniem:

– Chce pan powiedzieć, że te znaki mają wiele znaczeń?

Becker skinął głową. Wyjaśnił, że kanji to pismo japońskie oparte na zmodyfikowanych znakach chińskich. Dotychczas tłumaczył z mandaryńskiego, ponieważ o to właśnie go prosili.

– Jezu Chryste! – Morante zakasłał. – Spróbujmy kanji.

Jak za dotknięciem czarodziejskiej różdżki wszystko stało się jasne.

Kryptografowie byli pod wrażeniem, nadal jednak kazali Beckerowi pracować nad ciągami znaków wyjętymi z kontekstu.

– To dla twojego dobra – zapewnił go Morante. – W ten sposób nie będziesz wiedział, co tłumaczysz.

Becker wybuchnął śmiechem. Dopiero po chwili zauważył, że nie śmieje się nikt inny.

Gdy szyfr został wreszcie złamany, Becker nie miał pojęcia, jakie mroczne sekrety pomógł odkryć, ale jedno było pewne: w NSA bardzo poważnie traktowano łamanie szyfrów, bo do jego kieszeni trafił czek na kwotę przewyższającą to, co na uniwersytecie zarabiał w miesiąc.

Wychodząc, znów musiał pokonać serię punktów kontrolnych w głównym korytarzu. Przy jednym z nich zatrzymał go wartownik, który właśnie odwieszał słuchawkę telefonu.

– Proszę chwilę zaczekać, panie Becker.

– Co się stało? – Becker nie przypuszczał, że wizyta potrwa tak długo. Nie chciał się spóźnić na cosobotni popołudniowy mecz squasha.

Wartownik wzruszył ramionami.

– Szefowa kryptologii chce zamienić z panem słowo. Już tu idzie.

– Kobieta? – Becker się uśmiechnął. Dotychczas nie zauważył w NSA ani jednej kobiety.

– Czy to panu przeszkadza? – zapytał kobiecy głos za jego plecami.

Odwrócił się i natychmiast poczuł rumieńce na twarzy. Zerknął na identyfikator przyczepiony do bluzki. Stanowisko kierownika Wydziału Kryptologii rzeczywiście zajmowała kobieta, do tego bardzo ładna.

– Nie – wybąkał. – Ja tylko…

– Susan Fletcher. – Uśmiechnęła się, wyciągając smukłą dłoń.

Becker ją uścisnął.

– David Becker.

– Moje gratulacje, panie Becker. Słyszałam, że świetnie się pan dzisiaj spisał. Czy mogę z panem przez chwilę porozmawiać?

Zawahał się.

– Prawdę mówiąc, trochę się śpieszę.

Miał nadzieję, że nie postępuje głupio, odtrącając propozycję przedstawicielki najpotężniejszej agencji wywiadowczej na świecie, ale mecz zaczynał się za czterdzieści pięć minut, a on musiał przecież dbać o swoją reputację: David Becker ani razu się nie spóźnił na squasha… na wykład, owszem, ale nigdy na squasha.

– Będę się streszczać – obiecała z uśmiechem Susan Fletcher. – Tędy proszę.

Dziesięć minut później Becker siedział w kantynie, delektując się sosem biszkoptowym i sokiem żurawinowym w towarzystwie pięknej szefowej Wydziału Kryptologii NSA Susan Fletcher. Szybko stało się dla niego jasne, że wysoka pozycja trzydziestoośmiolatki w strukturze Agencji nie była przypadkiem – kobieta należała do najbłyskotliwszych, jakie poznał. Kiedy rozmawiali o szyfrach i ich łamaniu, Becker musiał mocno się starać, żeby dotrzymać jej pola, co było dla niego doświadczeniem nowym i ekscytującym.

Godzinę później, kiedy Becker nieodwołalnie przegapił squasha, a Susan ostentacyjnie zignorowała trzy wezwania na pagerze, obydwoje wprost musieli się roześmiać. Oto bowiem mimo wysoce analitycznych umysłów, najprawdopodobniej odpornych na nieracjonalne zauroczenia, siedzieli pogrążeni w dyskusji o morfologii i generatorach liczb pseudolosowych, czując się jak para nastolatków: wszystko wydawało się fajerwerkiem.

Susan nawet nie poruszyła sprawy będącej powodem jej spotkania z Davidem Beckerem: chciała mu zaproponować próbny etat w sekcji azjatyckiej Wydziału Kryptologii, ale entuzjazm, z jakim młody profesor mówił o dydaktyce, kazał przypuszczać, że za nic nie zostawi uniwersytetu. Susan postanowiła nie zatruwać atmosfery sprawami służbowymi. Znów poczuła się jak uczennica; nic nie mogło popsuć tego nastroju – i nic go nie popsuło.

Znajomość rozwijała się powoli i romantycznie: chwile wykradzione z napiętego terminarza, długie spacery po kampusie Georgetown, od czasu do czasu cappuccino późnym wieczorem u Merluttiego, rzadziej jakiś wspólny wykład albo koncert. Susan często wybuchała śmiechem, choć wcześniej nie przypuszczała, że to możliwe. Miała wrażenie, że David potrafi obrócić w żart dosłownie wszystko. Po intensywnych obowiązkach zawodowych w NSA spotkania te były dla niej prawdziwym wytchnieniem.

Pewnego chłodnego jesiennego popołudnia siedzieli na trybunach, obserwując, jak Rutgersi spuszczają cięgi drużynie futbolowej Georgetown.

– Jak się nazywał ten sport, który uprawiasz? – przekomarzała się Susan. – Kałasz?

Becker jęknął.

– Ten sport nazywa się squash.

Spojrzała na niego tępym wzrokiem.

– Ale jest bardzo podobny do kałasza – wyjaśnił. – Tylko gra się na mniejszym boisku.

Odepchnęła go.

Lewy skrzydłowy drużyny Georgetown wykopał piłkę z rogu poza linię boiska i tłum zaczął buczeć. Obrońcy pośpiesznie wracali pod własne pole karne.

– A ty? – zapytał Becker. – Uprawiasz jakiś sport?

– Jestem nie do pobicia na bieżni treningowej.

Becker się wzdrygnął.

– Wolę sporty, w których chodzi o rywalizację.

Susan odpowiedziała uśmiechem.

– Zawsze prześcigamy oczekiwania innych, prawda?

Obrońca Georgetown zablokował podanie i na trybunach rozległ się gromki aplauz. Susan pochyliła się, żeby szepnąć mu do ucha:

– Doktor.

Odwrócił się i spojrzał na nią zdezorientowany.

– Doktor – powtórzyła głośniej. – Powiedz pierwsze, to ci przychodzi do głowy.

Becker nie wydawał się przekonany.

– Skojarzenia słowne?

– Standardowa procedura w NSA. Muszę przecież wiedzieć, z kim się zadaję. – Spojrzała na niego stanowczo. – Doktor.

Becker wzruszył ramionami.

– Seuss.

Susan zmarszczyła brwi.

– No dobrze, spróbujmy tego… kuchnia.

Nie zawahał się.

– Sypialnia.

Susan uniosła brwi z fałszywą skromnością.

– Ciekawe, co powiesz na to: kat.

– Gut – odpalił Becker.

– Gut?

– Tak. Katgut. Baranie jelita używane w naciągu najlepszych rakiet do squasha.

– Brzmi uroczo – jęknęła.

– Twoja diagnoza? – zapytał Becker.

Zamyśliła się.

– Jesteś dziecinnym, niezaspokojonym seksualnie maniakalnym entuzjastą gry w squasha.

Becker wzruszył ramionami.

– Jak dla mnie brzmi nieźle.

Ciągnęło się to tak tygodniami. Nad deserem w całodobowych restauracjach Becker zadawał niezliczone pytania.

Gdzie się nauczyła matematyki?

Jak trafiła do NSA?

Skąd się wziął jej wielki urok?

Czerwieniąc się, Susan przyznała, że rozkwitła późno, a ponieważ do dwudziestego roku życia była tyczkowata i niezdarna oraz nosiła aparat na zębach, to ciotka Clara stwierdziła kiedyś, że za przeciętną urodę Bóg przeprosił Susan, dając jej nieprzeciętny mózg. Przedwczesne przeprosiny, pomyślał Becker.

Susan wyjaśniła, że jej zainteresowanie kryptologią zaczęło się jeszcze w gimnazjum. Przewodniczący kółka komputerowego, wysoki ósmoklasista nazwiskiem Frank Gutman, napisał do niej list miłosny, który zakodował szyfrem liczbowym. Susan błagała go, żeby jej wyjawił treść listu, ale on kokieteryjnie odmówił. Wróciła więc do domu i do późna w noc siedziała z latarką pod kołdrą, dopóki nie odkryła, na czym polega sekret: każda liczba zastępowała jakąś literę. Skrupulatnie rozkodowywała wiadomość, z zachwytem obserwując, jak pozornie przypadkowe cyfry magicznie zamieniają się w piękną poezję. Nie miała cienia wątpliwości, że się zakochała – w szyfrach i kryptologii, które staną się jej życiem.

Niemal dwadzieścia lat później, po uzyskaniu magisterium z matematyki na Uniwersytecie Johnsa Hopkinsa i badaniach nad teorią liczb, które prowadziła jako stypendystka MIT, złożyła pracę doktorską pod tytułem „Metody kryptograficzne, protokoły i algorytmy do zastosowania ręcznego”. Najwyraźniej promotor nie był jedynym jej czytelnikiem, ponieważ niedługo potem odebrała telefon, a potem bilet lotniczy od NSA.

Wszyscy zainteresowani wiedzieli, że NSA zatrudnia najlepsze kryptologiczne umysły pod słońcem. Każdej wiosny, kiedy firmy sektora prywatnego rzucały się na najlepszych absolwentów, oferując nieprzyzwoicie wysokie pensje oraz prawo kupna akcji po niższej cenie, ludzie NSA uważnie się temu przyglądali, dokonywali własnej selekcji, po czym wkraczali, podwajając proponowane absolwentom stawki. Dla NSA nie było rzeczy nie do kupienia. Drżąc z niecierpliwości, Susan wylądowała na lotnisku Waszyngton-Dulles, a tam czekał już na nią kierowca, który zawiózł ją do Fort Meade.

Tamtego roku taki sam telefon jak ona odebrało jeszcze czterdzieści jeden osób. Jako dwudziestoośmiolatka Susan była wśród nich najmłodsza. Była też jedyną kobietą. Pobyt w Fort Meade okazał się raczej wydarzeniem z kategorii public relations i okazją do zebrania informacji niż nieformalną sesją. W następnym tygodniu Susan i jeszcze sześciu kandydatów zaproszono do ponownych odwiedzin. Wróciła nie bez wahania. Tym razem na miejscu grupę natychmiast rozdzielono. Wszystkich zbadano wariografem, wypytano o przeszłość, poddano testom grafologicznym oraz całymi godzinami podczas rejestrowanych rozmów indagowano o wszystko, z orientacją seksualną i łóżkowymi upodobaniami włącznie. Kiedy zapytano ją, czy uprawiałaby seks ze zwierzęciem, omal nie wyszła, jakoś jednak wytrwała, podtrzymywana nadzieją na pracę nad najnowocześniejszymi teoriami szyfrowania, wejście do Zamku Zagadek, które oznaczało członkostwo w najtajniejszym klubie świata: Agencji Bezpieczeństwa Narodowego.

Becker słuchał całkowicie zaabsorbowany.

– Naprawdę cię pytali, czy uprawiałabyś seks ze zwierzęciem?

Susan wzruszyła ramionami.

– To element rutynowego sprawdzenia.

– Skoro tak mówisz… – Becker opanował uśmieszek. – Co im odpowiedziałaś?

Kopnęła go pod stołem.

– Powiedziałam, że nie. – Po chwili dodała: – I do wczorajszej nocy to była prawda.

David jawił się jej niemalże jako ideał. Susan znalazła w nim tylko jedną wadę: nalegał, że to on zapłaci rachunek, ilekroć wychodzili gdzieś razem. Z przykrością patrzyła, jak David wydaje równowartość swoich całodziennych zarobków na kolację dla nich dwojga, on jednak pozostawał niewzruszony. Susan nauczyła się nie protestować, bardzo jej to jednak przeszkadzało. Zarabiam więcej, niż potrafię wydać, to ja powinnam za nas płacić, myślała.

Jeśli jednak nie liczyć tego staromodnego poczucia rycerskości, David naprawdę był ideałem: nie dość, że wrażliwy, inteligentny i zabawny, to jeszcze autentycznie zainteresowany jej pracą. Podczas wycieczek do Instytutu Smithsona, na przejażdżkach rowerowych i nad spaghetti w jej kuchni David zasypywał ją pytaniami. Susan zaspokajała jego ciekawość, o ile nie wymagało to naruszenia klauzuli tajności, przekazując mu podstawowe informacje o funkcjonowaniu Agencji Bezpieczeństwa Narodowego. Słuchał jej z zapartym tchem.

Powołana do życia na mocy decyzji, którą prezydent Truman podpisał 4 listopada 1952 roku minutę po północy, przez niemal pięćdziesiąt lat Agencja Bezpieczeństwa Narodowego pozostawała najtajniejszą instytucją wywiadowczą na świecie. Siedmiostronicowy akt założycielski zwięźle określał zadania: zapewniać bezpieczeństwo systemu łączności rządu Stanów Zjednoczonych oraz przechwytywać wiadomości nadawane i odbierane przez inne państwa.

Nad dachem głównego budynku operacyjnego NSA góruje ponad pięćset anten, wśród nich dwie kopuły radarów wyglądające jak gigantyczne piłki golfowe. Sam budynek też jest olbrzymi – ponad dziewięćdziesiąt tysięcy metrów kwadratowych, a więc ponad dwa razy więcej niż w siedzibie CIA. Wewnątrz położono prawie dwa i pół tysiąca kilometrów kabli, a w ścianach zamiast okien zamontowano szklane panele o powierzchni niemal siedmiu i pół tysiąca metrów kwadratowych.

Susan opowiedziała Davidowi o wydziale rekonesansu globalnego, tak zwanym COMINT, dysponującym niewyobrażalną liczbą stanowisk nasłuchu, satelitów, szpiegów i podsłuchów rozmieszczonych na całym świecie. Co dzień tysiące przechwyconych dzięki nim wiadomości trafiają do analityków NSA, którzy je rozszyfrowują. Pracownicy CIA i FBI oraz doradcy rządu Stanów Zjednoczonych do spraw polityki zagranicznej podejmują decyzje na podstawie informacji wywiadowczych przekazanych im przez NSA.

Becker słuchał jak zaczarowany.

– A łamanie szyfrów? Jaka jest twoja rola?

Susan wyjaśniła mu, że przechwytywane wiadomości wysyłane są nie tylko przez rządy wrogich państw, ale też organizacje terrorystyczne i niebezpieczne grupy religijne często działające na terytorium Stanów Zjednoczonych. Są zwykle zaszyfrowane, na wypadek gdyby trafiły w niepowołane ręce, co zresztą zwykle się dzieje dzięki pracy COMINT. Do jej zakresu obowiązków jako kryptologa należy analiza i ręczne łamanie tych szyfrów oraz dostarczanie NSA odszyfrowanych wiadomości. Nie powiedziała mu jednak wszystkiego.

Susan czuła wyrzuty sumienia, że okłamuje swojego nowego kochanka, ale nie miała wyboru. Jeszcze kilka lat temu jej słowa nie mijałyby się z prawdą, od tamtego czasu jednak w NSA zaszły wielkie zmiany. Świat kryptografii przeszedł rewolucję. Nowe obowiązki Susan były tajne nawet dla niektórych przedstawicieli najwyższych szczebli władzy.

– Szyfry – mruknął wyraźnie zafascynowany. – Skąd wiesz, od czego zacząć? Chodzi mi o to, jak je łamiesz.

Susan zareagowała uśmiechem.

– Kto jak kto, ale ty powinieneś wiedzieć. To podobne do nauki języka obcego. Najpierw tekst się wydaje niezrozumiałym bełkotem, ale kiedy poznasz reguły definiujące strukturę wypowiedzi, zaczynasz z tego bełkotu wydobywać znaczenie.

Becker z zaciekawieniem kiwał głową. Chciał wiedzieć więcej.

Używając serwetek od Merluttiego i programów koncertowych zamiast tablicy, Susan poprowadziła dla czarującego pedagoga minikurs kryptologiczny. Zaczęła od kwadratu Juliusza Cezara.

Juliusz Cezar zapoczątkował historię kryptografii. Gdy jego posłańcy zaczęli wpadać w zasadzki zastawiane przez wrogów w celu przejęcia tajnych rozkazów, Cezar obmyślił prosty sposób zabezpieczania wiadomości, dzięki któremu po zapisaniu wyglądały one na bezsensowny ciąg liter. Ale tylko wyglądały. Liczba liter każdej wiadomości była kwadratem liczby naturalnej – szesnaście, dwadzieścia pięć, trzydzieści sześć i tak dalej – a jej wybór zależał od tego, jak długą wiadomość Cezar chciał przekazać. Oficerowie wiedzieli, że po odebraniu takiego rozkazu muszą wpisać jego tekst w kwadrat o określonej długości boku, a następnie odczytać kolumny od góry do dołu. Ukryta informacja ukazywała się jak za dotknięciem różdżki.

Z czasem pomysł Cezara przechwycili inni, modyfikując sposób zapisywania tajnego tekstu tak, by utrudnić złamanie szyfru. Apogeum sztuki szyfrowania bez pomocy komputerów przypadło na lata drugiej wojny światowej. Niemcy skonstruowali zagadkową maszynę o nazwie Enigma. Przypominała maszynę do pisania uzupełnioną o wymyślny mechanizm z trzema osadzonymi na wspólnej osi wirnikami. Po uderzeniu w klawisz wirniki obracały się w określony sposób, co powodowało przekształcenie tekstu jawnego w ciąg pozornie bezsensownych grup liter. Taką wiadomość można było odczytać tylko przy użyciu Enigmy skalibrowanej w taki sam sposób jak maszyna użyta do jej szyfrowania.

Becker słuchał jak zaczarowany. Nauczyciel zamienił się w ucznia.

Pewnego wieczoru podczas wystawianego w auli uniwersyteckiej przedstawienia Dziadka do orzechów Susan dała Davidowi pierwszy prosty szyfr do złamania. Przez cały antrakt siedział z piórem w ręku, głowiąc się nad dwudziestodziewięcioliterową wiadomością.

IDRSDLRYBYDRKHVZYDBHDONYMZKZL

Wreszcie, gdy na widowni gasły już światła przed drugim aktem, David rozwiązał zagadkę. Susan po prostu zastąpiła każdą literę jej poprzedniczką w alfabecie, pomijając diakrytyzowane. Żeby rozszyfrować wiadomość, wystarczyło przesunąć litery o jedną do przodu. I zamienia się w J, D w E i tak dalej. Szybko podstawił pozostałe litery. Nigdy by nie przypuszczał, że pięć wyrazów tak bardzo go uraduje:

JESTEM SZCZESLIWA ZE CIE POZNALAM

Szybko nabazgrał odpowiedź, którą następnie wręczył Susan.

IZ SDY

Przeczytała i jej twarz rozpromienił uśmiech.

Becker śmiał się sam z siebie: miał trzydzieści pięć lat, a myślał o Susan z drżeniem serca, jakby był młokosem. Żadna kobieta nie pociągała go tak mocno jak ona. Delikatne europejskie rysy jej twarzy z łagodnymi złocistobrązowymi oczami przywodziły mu na myśl reklamę kosmetyków Estée Lauder. Jeśli jako nastolatka Susan była tyczkowata i niezgrabna, to od tamtego czasu jej ciało bardzo się zmieniło: zrobiło się smukłe i zgrabne, z pełnymi, jędrnymi piersiami oraz idealnie płaskim brzuchem. David często żartował, że nigdy przedtem nie spotkał modelki bielizny posiadającej doktorat z matematyki stosowanej i teorii liczb. Mijały kolejne miesiące; obydwoje zaczęli podejrzewać, że znaleźli coś na całe życie.

Byli ze sobą prawie dwa lata, kiedy David zaproponował jej małżeństwo. Oświadczył się zupełnie niespodziewanie, podczas weekendowej wycieczki w Smoky Mountains. Leżeli pod baldachimem wielkiego łóżka w pensjonacie Stone Manor. Nie dał jej pierścionka. Po prostu powiedział, co mu przyszło do głowy. I to właśnie w nim uwielbiała – zawsze działał tak spontanicznie. Pocałowała go długo i mocno. Wziął ją w ramiona i zsunął z niej nocną koszulę.

– Zakładam, że to oznacza zgodę – szepnął i do rana kochali się przed kominkiem.

Od tamtego magicznego wieczoru minęło pół roku. Wkrótce potem David niespodziewanie awansował na dziekana wydziału języków nowożytnych, a stosunki między nimi zaczęły się psuć.

Rozdział 4

Pisk brzęczyka przy wejściu do Wydziału wyrwał Susan z melancholijnych rozmyślań. Obrotowe drzwi minęły już pozycję pełnego otwarcia, zostało jej więc tylko pięć sekund, zanim skrzydło się zamknie, wykonując pełny obrót. Zebrała myśli i przekroczyła próg. Komputer odnotował jej wejście.

Można powiedzieć, że praktycznie mieszkała w Wydziale Kryptologii od ukończenia jego budowy przed trzema laty, za każdym razem jednak wchodziła tam z zapartym tchem. Główne pomieszczenie stanowił olbrzymi okrąg o wysokości pięciu pięter. Zwieńczająca tę wielką halę przeźroczysta kopuła w najwyższym punkcie wznosiła się na wysokość prawie czterdziestu metrów nad podłogą. Dzięki wtopionej w pleksiglas siatce z włókna węglowego konstrukcja kopuły była odporna na falę uderzeniową po wybuchu bomby o sile dwóch megaton, a promienie słońca przenikające przez dach malowały na ścianach delikatną koronkę ciemnych linii. W powietrzu wirowały drobinki kurzu uwięzione w szerokich spiralach przez potężny system dejonizacyjny.

Mocno pochylone przy sklepieniu ściany pomieszczenia na wysokości oczu robiły się już prawie pionowe. Stopniowo traciły też przejrzystość, by tuż nad podłogą przejść w całkowicie nieprzezierną czerń, której lśniący bezmiar połyskiwał niesamowicie, wywołując niepokojące wrażenie, że podłoga jest przeźroczysta. Czarny lód.

Pośrodku podłogi, niczym wierzchołek gigantycznej torpedy, wystawało urządzenie, dla którego zbudowano olbrzymią kopułę. Lśniący czarny kształt strzelał w powietrze siedmiometrowym łukiem, by znów zejść pod podłogę. Gładki czarny garb wyglądał jak olbrzymia orka, która wyskoczyła nad powierzchnię gdzieś na wodach Arktyki.

To był TRANSLATOR, najdroższy komputer na świecie – maszyna, której istnieniu NSA uporczywie zaprzeczała.

Podobnie jak góra lodowa TRANSLATOR skrywał dziewięćdziesiąt procent swojej masy pod powierzchnią. Jego sekret zamknięty był w ceramicznym silosie schodzącym na głębokość sześciu pięter. Przypominający rakietę kadłub oplatał labirynt kabli i pomostów, po których chodziło się przy akompaniamencie syku freonowej instalacji chłodzącej. Umieszczone na samym dnie silosu generatory brzęczały nieustannie, a niska częstotliwość odgłosu ich pracy roznosiła się upiornym pomrukiem po całym budynku.

TRANSLATOR, jak wszystkie wielkie osiągnięcia techniki, był dzieckiem konieczności. W latach osiemdziesiątych dwudziestego wieku nastąpiła rewolucja telekomunikacyjna, która całkowicie zmieniła zasady rozpoznania wywiadowczego: powszechny stał się dostęp do Internetu i nastała era poczty elektronicznej.

Pospolici przestępcy, terroryści i szpiedzy, od dawna nękani podsłuchami telefonicznymi, skwapliwie skorzystali z nowego środka komunikacji o zasięgu światowym. Poczta elektroniczna oferowała bezpieczeństwo tradycyjnych listów i szybkość telefonu. Ponieważ wiadomości przesyłane są przez podziemne światłowody, a nie drogą radiową, nikt nie może ich przechwycić. Tak przynajmniej sądzono.

Tymczasem przejęcie wiadomości przekazywanych w Internecie było dziecinną igraszką dla specjalistów z NSA. Wbrew opinii większości użytkowników Internet wcale się nie zaczął wraz z upowszechnieniem komputerów osobistych. Powstał trzydzieści lat wcześniej, kiedy Departament Obrony stworzył ogromną sieć komputerową, żeby zapewnić bezpieczną łączność rządową na wypadek wojny nuklearnej. Oczami i uszami NSA stali się więc starzy spece od Internetu. Wszyscy ci, którzy pocztę elektroniczną wykorzystywali do prowadzenia nielegalnych interesów, szybko się zorientowali, że ich poczynania nie są takie anonimowe, jak sądzili. FBI, DEA, IRS, a także inne agendy rządu Stanów Zjednoczonych powołane do walki z przestępczością, dzięki pomocy przebiegłych hakerów z NSA z satysfakcją odnotowały ogromny wzrost liczby aresztowanych i skazanych.

Oczywiście jak tylko użytkownicy komputerów odkryli, że władze amerykańskie mają dostęp do listów przesyłanych drogą elektroniczną, na całym świecie podniosły się okrzyki oburzenia. Brak prywatności niepokoił nawet tych, którzy prowadzili korespondencję internetową wyłącznie dla celów towarzyskich. Co bardziej rzutcy programiści z różnych zakątków globu zaczęli szukać sposobów na zabezpieczenie listów elektronicznych. I znaleźli, tworząc kryptografię klucza publicznego.

Szyfrowanie z użyciem klucza publicznego jest pomysłem równie prostym co genialnym. Opiera się o łatwe w użyciu oprogramowanie komputera domowego, które szyfruje wiadomość elektroniczną tak, że jej tekst staje się całkowicie niezrozumiały. Po napisaniu listu każdy użytkownik może skorzystać z tego oprogramowania, a przechwycenie zaszyfrowanej nim wiadomości nic nie da, ponieważ na ekranie wyświetli się ona jako nieczytelny bełkot.

Wiadomość zaszyfrowaną przy użyciu klucza publicznego można odczytać tylko po wprowadzeniu klucza deszyfrującego, nazywanego też kluczem prywatnym, który działa podobnie jak numer PIN w bankomatach, ale na ogół jest dłuższy i o wiele bardziej skomplikowany. Klucz prywatny zawiera wszystkie informacje niezbędne, aby algorytm szyfrujący wykonał operacje matematyczne prowadzące do odtworzenia oryginalnej wiadomości.

Użytkownicy poczty elektronicznej znowu poczuli się bezpiecznie. Nawet jeśli wiadomość została przechwycona, mogli ją odczytać tylko ci, którzy posiadali klucz prywatny.

Dla NSA natomiast konsekwencje okazały się bolesne. Agencja nie zajmowała się już szyframi podstawieniowymi, które można złamać przy użyciu ołówka i papieru milimetrowego. Teraz jej specjaliści musieli stawić czoło komputerowym funkcjom haszującym, które wykorzystują teorię chaosu i szyfry wieloalfabetowe do zamiany tekstu jawnego w losową sekwencję znaków. Ich sytuacja wydawała się więc beznadziejna.

Początkowo klucze deszyfrujące były raczej krótkie i komputery NSA potrafiły je „odgadnąć”. Jeśli na przykład klucz deszyfrujący składał się z dziesięciu znaków, komputer programowano tak, żeby po kolei sprawdzał wszystkie możliwości między 0000000000 a 9999999999 i znalezienie właściwej kolejności cyfr stawało się tylko kwestią czasu. Tę metodę prób i błędów określa się mianem brute force, czyli ataku na siłę. Wymaga on czasu, ale daje gwarancję znalezienia klucza.

Kiedy wieść o skuteczności ataku brute force się rozeszła, użytkownicy Internetu zaczęli stosować coraz dłuższe klucze deszyfrujące. Czas potrzebny komputerowi do odgadnięcia właściwej kombinacji wydłużał się z tygodni do miesięcy, a później jeszcze bardziej.

W latach dziewięćdziesiątych klucze deszyfrujące składały się już z ponad pięćdziesięciu elementów i wykorzystywały znaki wybrane spośród wszystkich dwustu pięćdziesięciu sześciu symboli kodu ASCII złożonego z liter, cyfr oraz znaków przestankowych i specjalnych. Liczba możliwych kombinacji oscylowała w okolicy 10120 – jedynka i sto dwadzieścia zer. Odgadnięcie klucza deszyfrującego stało się równie prawdopodobne jak odnalezienie konkretnego ziarenka piasku na plaży o długości pięciu kilometrów. Szacowano, że skuteczny atak brute force na szyfr oparty o klucz sześćdziesięcioczterobitowy, przeprowadzony przy użyciu najszybszej maszyny NSA – ściśle tajnego superkomputera Cray/Josephson II – potrwałby około dziewiętnastu lat. Zanim więc komputer znalazłby klucz i złamał szyfr, treść wiadomości już dawno byłaby nieaktualna.

Stojąc wobec groźby utraty zdolności do prowadzenia wywiadu elektronicznego, NSA przygotowała ściśle tajną dyrektywę, którą zatwierdził prezydent Stanów Zjednoczonych, dając Agencji fundusze federalne oraz pełną swobodę działania. Przy takich możliwościach NSA podjęła się niemożliwego: postanowiono skonstruować pierwszy w świecie uniwersalny komputer do kryptoanalizy.

Choć wielu inżynierów twierdziło, że komputer do łamania szyfrów to mrzonka, NSA pozostała wierna swojej zasadzie: nic nie jest niemożliwe – co najwyżej zajmuje tylko trochę więcej czasu.

Po upływie pięciu lat, podczas których przepracowano pół miliona roboczogodzin i wydano miliard dziewięćset milionów dolarów, NSA ponownie udowodniła słuszność swojej dewizy. Ostatni z trzech milionów procesorów nie większych niż znaczek pocztowy został ręcznie przylutowany, ukończono programowanie i zespawano ceramiczną osłonę. Narodził się TRANSLATOR.

Tajna konstrukcja TRANSLATORA stanowiła wynik wysiłku wieloosobowego zespołu, ale żaden z pracujących nad nią ludzi nie znał jej w całości. Podstawowa zasada działania maszyny była jednak prosta: im więcej rąk, tym praca lżejsza.

Trzy miliony procesorów działało równolegle, z oszałamiającą prędkością sprawdzając kolejne permutacje. Twórcy TRANSLATORA mieli nadzieję, że nawet szyfry wykorzystujące klucze o niewyobrażalnie dużej liczbie znaków nie oprą się metodycznemu działaniu i mocy obliczeniowej najszybszego superkomputera. Warte prawie dwa miliardy dolarów arcydzieło informatyki wykorzystywało nie tylko przetwarzanie równoległe, ale też kilka ściśle tajnych metod analizy tekstu jawnego ułatwiającej wykrycie klucza deszyfrującego. Działanie oszałamiającej liczby procesorów dodatkowo wspierały możliwości otwierające się dzięki najnowszym osiągnięciom w badaniach nad komputerami kwantowymi – nowo powstałą technologią, która pozwala przechowywać dane nie w postaci binarnej, lecz jako bieżący stan kwantowy układu stanowiącego komputer.

Chwila prawdy nadeszła w pewien wietrzny czwartkowy poranek w listopadzie. Pierwsza prawdziwa próba. Chociaż nikt nie był pewien co do szybkości działania TRANSLATORA, wszyscy zgadzali się w jednym: równoległe działanie wszystkich procesorów da maszynie wielką moc obliczeniową. Pytanie brzmiało tylko, jak wielką.

Odpowiedź otrzymano po dwunastu minutach. Garstka obecnych zamilkła ze zdumienia, kiedy drukarka obudziła się do życia, żeby przenieść na papier tekst jawny – złamany szyfr. TRANSLATOR potrzebował nieco ponad dwunastu minut, żeby znaleźć klucz o długości sześćdziesięciu czterech znaków, podczas gdy najszybszemu dotychczas komputerowi NSA zajęłoby to dwanaście lat. TRANSLATOR był więc prawie milion razy szybszy.

To był prawdziwy triumf Biura Organizacji Produkcji, które nadzorował zastępca dyrektora NSA do spraw operacyjnych komandor Trevor J. Strathmore. TRANSLATOR okazał się sukcesem. Aby utrzymać go w tajemnicy, komandor Strathmore natychmiast zaaranżował przeciek mający rozpowszechnić informację, że poniósł klęskę, a Wydział Kryptologii próbuje jeszcze jakoś uratować projekt, który pochłonął dwa miliardy dolarów. Tylko ścisła elita znała prawdę: TRANSLATOR łamał setki szyfrów dziennie.

Gdy plotka się rozeszła, wszyscy uznali, że szyfrowane wiadomości są bezpieczne, skoro nawet wszechpotężna NSA nie jest w stanie ich złamać, i sekrety zaczęły napływać lawinowo. Baronowie narkotykowi, terroryści oraz różnej maści malwersanci szybko przerzucili się na szyfrowane listy elektroniczne, bo dzięki temu nie musieli się obawiać, że pewnego dnia staną przed sądem, by razem z przysięgłymi wysłuchać dawno zapomnianej rozmowy telefonicznej, którą zarejestrował satelita NSA. Doskonale przecież wiedzieli, że telefony komórkowe są podsłuchiwane.

Zbieranie informacji wywiadowczych nigdy nie było łatwiejsze. Przechwytywane przez NSA wiadomości wczytywano do TRANSLATORA jako kompletnie niezrozumiały bełkot, by po kilku minutach otrzymać wydruk tekstu jawnego. Koniec z sekretami.

Aby podtrzymać legendę o własnej niekompetencji, NSA zaciekle lobbowała przeciwko produkcji i sprzedaży oprogramowania szyfrującego. Przedstawiciele Agencji utrzymywali, że takie programy utrudniają im pracę oraz godzą w wymiar sprawiedliwości, uniemożliwiając chwytanie i sądzenie przestępców. Z kolei zdaniem obrońców swobód obywatelskich NSA w ogóle nie powinna czytać korespondencji elektronicznej, dlatego rozpaczliwe poczynania Agencji przyjmowali oni z radością. Programy szyfrujące sprzedawały się nadal. Agencja Bezpieczeństwa Narodowego przegrała bitwę – dokładnie tak, jak planowała. Globalna społeczność użytkowników Internetu została wyprowadzona w pole… albo przynamniej tak się wydawało.

Rozdział 5

– Nikogo nie ma? – zastanawiała się Susan, przemierzając pustą salę pod kopułą. A podobno mamy nadzwyczajną sytuację.

Większość wydziałów NSA pracuje z pełną obsadą także w dni wolne od pracy, ale u kryptografów w soboty na ogół panował spokój. Zajmujący się łamaniem szyfrów matematycy są z natury znerwicowanymi pracoholikami, wprowadzono więc niepisaną zasadę, że soboty robią sobie wolne, chyba że się wydarzy coś nadzwyczajnego. Specjaliści od kryptoanalizy stanowią towar zbyt cenny i władze NSA nie chciały ryzykować, że Agencja ich straci wskutek wypalenia zawodowego.

Susan minęła TRANSLATORA z lewej strony. Pomruk zamontowanych sześć pięter niżej generatorów wydał jej się dziwnie złowieszczy. Nigdy nie lubiła zostawać w Wydziale po godzinach. Miała wrażenie, że siedzi sama w klatce z jakąś wielką futurystyczną bestią. Przyśpieszyła kroku, kierując się do gabinetu komandora.

Na zajmowany przez Strathmore’a gabinet mówiono Akwarium, ponieważ miał szklane ściany i tak właśnie wyglądał przy rozsuniętych zasłonach. Znajdował się na szczycie wysokiego podestu ze schodami, w tylnej części głównej hali. Pokonując kolejne poziomy metalowych schodów, Susan patrzyła w górę na grube dębowe drzwi gabinetu komandora, na których widniało godło agencji: amerykański orzeł ściskający w szponach wielki klucz. Za tymi drzwiami rezydował jeden z najpotężniejszych ludzi, jakich znała.

Komandor Strathmore, pięćdziesięciosześcioletni zastępca dyrektora Agencji do spraw operacyjnych, był dla Susan jak ojciec. To on przyjmował ją do pracy i to dzięki niemu czuła się w NSA jak w domu. Gdy przed dziesięcioma laty rozpoczynała swoją karierę, Strathmore kierował działem, do którego trafiali na szkolenie wszyscy nowi kryptolodzy – oprócz niej sami mężczyźni. Strathmore nigdy nie tolerował zjawiska fali, ale jedyną kobietę w swoim zespole otoczył szczególną opieką. Ilekroć oskarżano go o to, że ją faworyzuje, bronił się, mówiąc prawdę: Susan Fletcher jest najzdolniejszym młodym kryptologiem w całej jego karierze, dlatego nie zamierza jej stracić z powodu molestowania seksualnego. Jeden ze starszych kryptologów był jednak na tyle głupi i postanowił przetestować stanowczość komandora.

Któregoś ranka w pierwszym roku pracy Susan zaszła do pokoju nowych kryptologów po jakieś papiery. Wychodząc, zauważyła swoje zdjęcie na tablicy ogłoszeń. Omal nie zemdlała ze wstydu. Zdjęcie przedstawiało ją w samych majtkach rozpartą na łóżku.

Okazało się później, że jeden z kryptologów zeskanował zdjęcie z pisma pornograficznego, a następnie cyfrowo domontował twarz Susan.

Na nieszczęście dla niego komandor Strathmore uznał, że fotomontaż nie jest ani trochę zabawny. Dwie godziny później pracownicy otrzymali pamiętny komunikat:

ZATRUDNIONY NA STANOWISKU KRYPTOLOGA CARL AUSTIN ZOSTAŁ ZWOLNIONY Z PRACY ZA NIESTOSOWNE ZACHOWANIE.

Od tamtego dnia nikt już z nią nie zadzierał. Susan Fletcher została pupilką komandora Strathmore’a.

Strathmore zdobył szacunek nie tylko wśród młodych kryptologów. Na początku kariery wojskowej wyróżnił się w oczach swoich przełożonych, proponując kilka nieszablonowych, ale naprawdę skutecznych operacji wywiadowczych. Szybko awansował na kolejne stopnie, dając się poznać jako bystry obserwator, który potrafi chłodno i precyzyjnie analizować nawet najbardziej skomplikowane sytuacje. Jak nikt inny radził sobie z moralnymi dylematami towarzyszącymi działaniom NSA i bez skrupułów działał w interesie dobra wspólnego.

Nikt nie wątpił, że Strathmore kocha swój kraj. Komandor cieszył się opinią patrioty i wizjonera, przyzwoitego człowieka w świecie kłamstw.

Już kiedy Susan pracowała w agencji, Strathmore awansował z szefa wydziału na drugie w hierarchii stanowisko zastępcy dyrektora NSA. Tylko jeden człowiek stał wyżej od niego – dyrektor Leland Fontaine, mityczny władca Zamku Zagadek, który nigdy się nie pokazywał, czasem przemawiał do podwładnych i wzbudzał powszechny strach. Fontaine i Strathmore rzadko się ze sobą zgadzali, a ich spotkania przypominały starcie tytanów. Fontaine był prawdziwym gigantem, ale Strathmore wcale się tym nie przejmował. W rozmowach z dyrektorem bronił swoich racji z rezerwą wytrawnego boksera. Nawet prezydent Stanów Zjednoczonych nie ośmielał się atakować Fontaine’a w taki sposób. Aby to robić, trzeba było albo cieszyć się nietykalnością w świecie polityki, albo – tak jak Strathmore – być na świat polityki całkowicie obojętnym.

Susan dotarła do szczytu schodów. Zanim zdążyła zastukać, usłyszała brzęczyk elektronicznego zamka. Drzwi stanęły otworem i komandor zaprosił ją gestem do środka.

– Dziękuję, że przyszłaś, Susan. Jestem twoim dłużnikiem.

– To przecież nic wielkiego – uśmiechnęła się, siadając naprzeciwko jego biurka.

Strathmore był szczupłym, ale muskularnym mężczyzną o łagodnych rysach twarzy maskujących nieco bezwzględność i nieugięty perfekcjonizm. Jego szare oczy zwykle patrzyły z dyskrecją i pewnością siebie nabytą przez wiele lat doświadczenia, dziś jednak wzrok komandora był niespokojny i błędny.

– Nie wygląda pan kwitnąco – zauważyła Susan.

– Bywałem w lepszej formie – westchnął Strathmore.

Trudno zaprzeczyć, pomyślała.

I rzeczywiście, nigdy nie widziała komandora w tak kiepskim stanie. Jego rzadkie siwe włosy były potargane, a czoło lśniło od kropelek potu, choć w gabinecie działała klimatyzacja. Siedział przy nowoczesnym biurku z dwiema wbudowanymi klawiaturami numerycznymi i monitorem. Na blacie piętrzyły się wydruki komputerowe, a całość wyglądała tak, jakby pośrodku tego oddzielonego zasłonami od reszty świata gabinetu zamontowano kokpit ze statku kosmitów.

– Ciężki tydzień? – zapytała.

Strathmore wzruszył ramionami.

– Tydzień jak tydzień. Znowu siedzi mi na głowie EFF w związku z prywatnością i naruszeniem praw cyfrowych.

Susan zachichotała. Electronic Frontier Foundation to zainspirowana przez globalną koalicję użytkowników komputerów organizacja pozarządowa wspierająca swobody obywatelskie, w tym zwłaszcza wolność słowa w sieci, oraz nagłaśniająca problemy i zagrożenia wynikające z życia w elektronicznym świecie. Jej działacze niestrudzenie potępiają „orwellowskie scenariusze podsłuchiwania obywateli przez agendy rządowe”, szczególnie piętnując NSA. EFF była solą w oku Strathmore’owi.

– Żadna nowość – stwierdziła. – To chyba nie jest ta nadzwyczajna sytuacja, dla której wyciągnął mnie pan z wanny?

Przez chwilę Strathmore z roztargnieniem bawił się trackballem zamontowanym w blacie biurka. Potem spojrzał Susan prosto w oczy.

– Ile najdłużej TRANSLATOR pracował nad złamaniem szyfru?

Tym pytaniem całkowicie ją zaskoczył. Wydało jej się bezsensowne. I po to mnie tu wezwał?

– Hmm… – zawahała się. – Kilka miesięcy temu COMINT przechwycił wiadomość, której złamanie zajęło około godziny, ale miała absurdalnie długi klucz. Dziesięć tysięcy znaków, jeśli dobrze pamiętam.

– Godzinę, powiadasz? – burknął Strathmore. – A testy krawędziowe, które ostatnio przeprowadzaliśmy?

Susan wzruszyła ramionami.

– Diagnostyka musi potrwać dłużej.

– Ile dłużej?

Susan nie miała pojęcia, do czego Strathmore zmierza.

– W marcu testowałam algorytm z kluczem o długości miliona bitów. Niedozwolone zapętlenia, automaty komórkowe i inne różności. Ale TRANSLATOR sobie poradził.

– Ile czasu potrzebował?

– Trzy godziny.

Strathmore uniósł brwi.

– Trzy godziny? Tak długo?

Susan zrobiła urażoną minę. Przez ostatnie trzy lata zajmowała się ulepszaniem najtajniejszego komputera na świecie. To ona napisała większość programów, dzięki którym TRANSLATOR był taki szybki. Klucz liczący milion bitów był raczej mało realistycznym scenariuszem.

– No dobrze – podjął Strathmore. – Czyli nawet w ekstremalnej sytuacji kod nie spędził w TRANSLATORZE dłużej niż trzy godziny?

Susan skinęła głową.

– Tak, mniej więcej.

Strathmore zamilkł na chwilę, jakby się obawiał, że powie coś, czego będzie później żałował. Wreszcie podniósł wzrok.

– TRANSLATOR trafił na coś… – urwał.

Susan czekała.

– Pracuje więcej niż trzy godziny? – spytała w końcu.

Strathmore potaknął.

Susan nie wydawała się poruszona.

– Jakiś nowy test diagnostyczny? Przysłali coś z wydziału zabezpieczenia systemów?

Strathmore pokręcił głową.

– To zewnętrzny plik.

Przez chwilę Susan czekała na jakąś pointę. Na próżno.

– Plik z zewnątrz? Chyba pan żartuje!

– Chciałbym. Wczytałem go wczoraj około jedenastej trzydzieści. TRANSLATOR do tej pory go nie złamał.

Susan opadła szczęka. Popatrzyła na zegarek i przeniosła wzrok na komandora.

– Nie złamał? Przez piętnaście godzin?

Strathmore pochylił się do przodu i przekręcił monitor w stronę Susan. Pośrodku czarnego ekranu migało niewielkie żółte okienko:

CZAS OD ROZPOCZĘCIA – 15:09:33

PROGRAM SZUKA KLUCZA

Susan ze zdumieniem wpatrywała się w ekran. Rzeczywiście wyglądało na to, że TRANSLATOR przez ponad piętnaście godzin nie zdołał złamać kodu. Wiedziała, że procesory komputera sprawdzają trzydzieści milionów kluczy na sekundę, czyli sto miliardów na godzinę. Skoro TRANSLATOR nadal pracował, to klucz musiał być ogromy – ponad dziesięć miliardów bitów. Istne szaleństwo!

– To niemożliwe! – stwierdziła stanowczo. – Sprawdził pan flagi błędów? Może jest jakaś usterka i…

– TRANSLATOR pracuje normalnie.

– Aż taki ogromny klucz?

Strathmore pokręcił głową.

– To standardowy komercyjny algorytm. Klucz ma pewnie sześćdziesiąt cztery bity.

Susan nie mogła wyjść ze zdumienia. Spojrzała przez szybę na pracujący komputer. Z doświadczenia wiedziała, że na odnalezienie sześćdziesięcioczterobitowego klucza TRANSLATOR potrzebuje najwyżej dziesięć minut.

– Musi być jakieś wyjaśnienie.

Strathmore pokiwał głową.

– Owszem, jest. Ale ci się nie spodoba.

Zaniepokoiła się.

– TRANSLATOR ma awarię?

– Nie, wszystko działa normalnie.

– Złapał wirusa?

– To nie wirus. Daj mi skończyć.

Susan była oszołomiona. Jeszcze nigdy się nie zdarzyło, żeby na złamanie szyfru TRANSLATOR potrzebował więcej niż godzinę. W zdecydowanej większości wypadków tekst jawny trafiał do gabinetu Strathmore’a już po kilku minutach. Spojrzała na stojącą za plecami szefa drukarkę. Była pusta.

– Susan – podjął Strathmore spokojnym głosem. – Będzie ci trudno się z tym pogodzić, ale posłuchaj. – Zagryzł wargę. – Szyfr, nad którym pracuje TRANSLATOR, jest wyjątkowy. Nigdy wcześniej nie mieliśmy do czynienia z czymś podobnym. – Zamilkł na chwilę, jakby słowa przychodziły mu z trudem. – Tego szyfru nie da się złamać.

Przez chwilę wpatrywała się w niego, omal nie wybuchając śmiechem. Nie da się złamać? Niby co to ma znaczyć? Nie ma czegoś takiego jak szyfr, którego nie da się złamać! To matematycznie gwarantowane, że prędzej czy później TRANSLATOR znajdzie klucz.

– Co pan powiedział?

– Tego szyfru nie da się złamać – powtórzył Strathmore bezbarwnym głosem.

Nie da się złamać? Susan nie mogła uwierzyć, że te słowa padły z ust człowieka z dwudziestosiedmioletnim doświadczeniem kryptologicznym.

– Nie da się złamać? – zapytała niepewnie. – A zasada Bergofsky’ego?

Susan poznała zasadę Bergofsky’ego w pierwszych dniach pracy zawodowej. Na niej opiera się metoda ataku brute force. Tą zasadą inspirował się Strathmore, tworząc TRANSLATORA. Stwierdzała jasno, że przy dostatecznej liczbie prób, komputer musi w końcu znaleźć właściwy klucz. Dowodziła tego matematycznie. Bezpieczeństwo szyfru polega nie na tym, że klucza deszyfrującego nie da się znaleźć, lecz raczej na tym, że odpowiedni do tego komputer mają tylko nieliczni.

Strathmore pokręcił głową.

– Ten szyfr jest inny.

– Inny? – Patrzyła na niego nieufnie. Stworzenie całkowicie bezpiecznego szyfru jest matematycznie niemożliwe! I on dobrze o tym wie!

Strathmore pogładził dłonią spoconą głowę.

– Oparto go o zupełnie nowy algorytm szyfrujący. Jeszcze się z takim nie spotkaliśmy.

Susan nabierała coraz większych wątpliwości. Przecież algorytm szyfrujący to tylko formuła matematyczna, funkcja pozwalająca zaszyfrować tekst. Matematycy i programiści co dzień tworzą nowe algorytmy. Na rynku są ich setki: PGP, Diffie-Hellman, ZIP, IDEA, El Gamal. TRANSLATOR bez problemu łamał wszystkie. Nieważne, jaki był algorytm.

– Czegoś tu nie rozumiem – odparła. – Nie mówimy przecież o zwrotnym programowaniu jakiejś skomplikowanej funkcji. Chodzi o zwyczajny atak brute force. PGP, Lucifer, DSA – nieważne. Algorytm generuje klucz, który uznaje za bezpieczny, a TRANSLATOR zgaduje dopóty, dopóki tego klucza nie odnajdzie.

Strathmore odpowiedział z cierpliwością i opanowaniem dobrego nauczyciela.

– Racja, Susan, TRANSLATOR zawsze znajdzie klucz, nawet najdłuższy. – Zamilkł na chwilę. – Chyba że…

Susan chciała coś powiedzieć, ale było jasne, że i bez tego Strathmore zaraz odpali swoją bombę. Chyba że co!?

– …już go znalazł, ale szuka dalej, ponieważ się nie zorientował. – Strathmore miał ponurą minę. – Sądzę, że to algorytm ze zmiennym tekstem jawnym.

Susan gapiła się na niego z otwartymi ustami.

Pojęcie zmiennego tekstu jawnego pojawiło się w raczej mało znanym referacie, który węgierski matematyk Josef Harne wygłosił w 1987 roku. Ponieważ podczas ataku brute force komputer szuka w tekście jawnym rozpoznawalnych wzorców słów, Harne zaproponował algorytm, który nie tylko szyfruje tekst jawny, ale też przekształca go według zmiennej czasowej. Przynajmniej w teorii nieustanne przekształcenia doprowadzają do sytuacji, w której atakujący komputer nigdy nie rozpozna żadnych wzorców słownych, a tym samym nigdy nie rozpozna, że odnalazł właściwy klucz. Koncepcja Węgra brzmiała mniej więcej tak jak wezwanie do kolonizacji Marsa – można to sobie wyobrazić, ale przynajmniej na razie przekracza ludzkie możliwości.

– Skąd pan wziął ten szyfr?

Komandor odpowiedział dopiero po chwili.

– Napisał go programista z sieci.

– Co takiego? – Susan opadła z powrotem na krzesło. – Jesteśmy najlepsi na świecie! Nasi programiści nawet współpracując ze sobą, nie zdołali choćby o krok zbliżyć się do stworzenia algorytmu ze zmiennym tekstem jawnym. A pan chce mi powiedzieć, że zrobił to jakiś punk na swoim pececie?

Strathmore ściszył głos, najwyraźniej próbując ją uspokoić.

– Akurat jego nie nazwałbym punkiem.

Ale Susan nie słuchała. Była przekonana, że musi istnieć jakieś inne wyjaśnienie. Awaria. Wirus. Uwierzyłaby we wszystko, ale nie w szyfr odporny na łamanie.

Zmierzył ją surowym wzrokiem.

– Autor tego algorytmu to jeden z najlepszych kryptologów w historii.

Susan nie potrafiła w to uwierzyć. Przecież jej Wydział zatrudniał najlepszych kryptologów na świecie. Z pewnością wiedziałaby o takim algorytmie.

– Kto? – zapytała.

– Jestem pewien, że sama zgadniesz – odparł Strathmore. – To ktoś, kto nie przepada za NSA.

– Faktycznie, to bardzo zawęża wybór – mruknęła sarkastycznie.

– Pracował przy tworzeniu TRANSLATORA. Złamał zasady. Tylko cudem uniknęliśmy koszmaru. Dlatego kazałem go deportować.

Susan zastanawiała się tylko chwilę, potem zbladła.

– O mój Boże…

Strathmore pokiwał głową.

– Od ponad roku się przechwalał, że pracuje nad algorytmem odpornym na atak brute force.

– Ale przecież… – wyjąkała Susan. – Sądziłam, że to zwykły blef. Naprawdę to zrobił?

– Owszem. Przejdzie do historii jako autor szyfru odpornego na łamanie.

Susan milczała dłuższą chwilę.

– Ale to oznacza, że…

Strathmore spojrzał jej prosto w oczy.

– Tak. Ensei Tankado właśnie zamienił TRANSLATORA w eksponat muzealny.

Rozdział 6

Podczas drugiej wojny światowej Ensei Tankado nie było jeszcze na świecie, bardzo wiele jednak o niej wiedział. Zbierał na ten temat wszystkie informacje, szczególnie zaś interesował go jej końcowy akord – wybuch, w którym życie straciło sto tysięcy jego rodaków.

Hiroszima, kwadrans po ósmej rano szóstego sierpnia tysiąc dziewięćset czterdziestego piątego roku: potworny akt zniszczenia. Bezsensowna demonstracja siły podjęta przez państwo, które i tak już wygrało tę wojnę. Z tym wszystkim Tankado się pogodził, nie umiał jednak zaakceptować faktu, że bomba atomowa odebrała mu możliwość poznania matki, która zmarła, wydając go na świat – wskutek komplikacji wywołanych napromieniowaniem doznanym wiele lat wcześniej.

W tysiąc dziewięćset czterdziestym piątym roku, zanim urodził się Ensei, jego matka, podobnie jak wiele jej koleżanek, pojechała do Hiroszimy pracować jako ochotniczka w ośrodku dla poparzonych. To tam stała się jedną z hibakusha, czyli ludzi dotkniętych eksplozją. Dziewiętnaście lat później, gdy jako trzydziestosześciolatka leżała na stole porodowym z krwawieniem wewnętrznym, wiedziała, że umrze. Nie miała natomiast pojęcia, że śmierć oszczędziła jej jeszcze jednego koszmaru: jej pierworodny syn przyszedł na świat zdeformowany.

Ojciec Ensei nigdy nie zobaczył swojego syna. Śmierć żony była dla niego szokiem, a wiadomość o niepełnosprawnym dziecku, które zdaniem pielęgniarek nie miało szans przeżyć do rana, wstrząsnęła nim jeszcze bardziej. Wyszedł ze szpitala i nigdy już nie wrócił. Ensei Tankado trafił do rodziny zastępczej.

Co noc Tankado ściskał w zniekształconych palcach lalkę daruma i wpatrując się w nią, przysięgał zemstę – zemstę na kraju, który ukradł mu matkę i spowodował, że ojciec porzucił go ze wstydu. Nie mógł wtedy wiedzieć, co szykuje dla niego przeznaczenie.

W lutym tego roku, w którym Ensei kończył dwanaście lat, do domu jego przybranych rodziców zastukał przedstawiciel firmy komputerowej z propozycją, żeby wychowywany przez nich kaleka przystąpił do grupy testującej nową klawiaturę komputerową dla dzieci upośledzonych. Opiekunowie się zgodzili.

Chociaż Ensei nigdy nie widział komputera, zdawał się instynktownie wiedzieć, jak go używać. Komputer otworzył przed nim światy, których istnienia nawet nie podejrzewał. Stał się całym jego życiem. Niedługo potem chłopak zaczął zarabiać, prowadząc kursy komputerowe, a w końcu zdobył stypendium na Uniwersytecie Doshisha. Zaczął być znany w całym Tokio jako fugusha kisai, czyli kaleki geniusz.

Z czasem Tankado dowiedział się o Pearl Harbor oraz japońskich zbrodniach wojennych. Jego nienawiść do Ameryki stopniowo gasła. Został żarliwym wyznawcą buddyzmu. Zapomniał o złożonej w dzieciństwie przysiędze zemsty; droga do oświecenia prowadzi przez wybaczenie.

Przed ukończeniem dwudziestego roku życia Ensei Tankado stał się postacią kultową w światku programistów. Kiedy firma IBM zaproponowała mu legalną pracę w Stanach Zjednoczonych, Tankado skorzystał z okazji. Po trzech latach odszedł z IBM, zamieszkał w Nowym Jorku i zaczął pisać własne programy. Wykorzystał falę zainteresowania szyframi z kluczem publicznym. Algorytmy przyniosły mu fortunę.

Podobnie jak inni autorzy najlepszych algorytmów szyfrujących Tankado znalazł się w kręgu zainteresowania NSA. Dostrzegł ironię tej sytuacji: oto dostał propozycję pracy od jednej z najważniejszych agend rządowych kraju, któremu kiedyś poprzysiągł zemstę. Zgodził się na rozmowę kwalifikacyjną. Jeśli miał jeszcze jakieś wątpliwości, to rozwiała je rozmowa z komandorem Strathmore’em. Otwarcie i szczerze mówili o przeszłości Tankado, jego ewentualnej wrogości wobec Stanów Zjednoczonych oraz planach na przyszłość. Tankado poddał się testowi poligraficznemu, po czym przeszedł pięciotygodniowe badania psychologiczne. Wynik był pozytywny: nienawiść ustąpiła wobec miłości do Buddy. Cztery miesiące później Ensei Tankado rozpoczął pracę w Wydziale Kryptologii Agencji Bezpieczeństwa Narodowego.

Mimo olbrzymiej pensji przyjeżdżał do pracy na starym motorowerze i samotnie jadał przy swoim biurku przygotowany w domu lunch, podczas gdy reszta zespołu wędrowała do kantyny na pyszne żeberka i podawaną na zimno zupę z porów. Cieszył się szacunkiem kolegów. Był wybitnie zdolnym i twórczym programistą, a przy tym uczciwym, uprzejmym i spokojnym człowiekiem o nieposzlakowanym charakterze. Prawość i etyka zawodowa miały dla niego kapitalne znaczenie. Właśnie dlatego wszyscy byli tak wstrząśnięci, kiedy wyrzucono go z NSA, a następnie deportowano.

Podobnie jak reszta zatrudnionych w wydziale kryptologów Tankado był przekonany, że jeśli prace nad TRANSLATOREM przyniosą sukces, to zaszyfrowana korespondencja będzie odczytywana tylko za zgodą Departamentu Sprawiedliwości. NSA miała zostać potraktowana analogicznie do FBI, które może założyć podsłuch telefoniczny wyłącznie za zgodą sądu federalnego. Przyjęto założenie, że oprogramowanie deszyfrujące TRANSLATORA będzie zabezpieczone hasłem przechowywanym w Rezerwie Federalnej i Departamencie Sprawiedliwości, aby zapobiec przechwytywaniu korespondencji praworządnych obywateli korzystających z Internetu na całym świecie.

Gdy jednak przyszło do instalacji tego zabezpieczenia, pracownikom Wydziału oznajmiono, że nastąpiła zmiana planów. Ze względu na pośpiech niezbędny często w antyterrorystycznych działaniach NSA, TRANSLATOR został uznany za zwyczajne narzędzie deszyfrujące, co oznaczało, że Agencja będzie swobodnie decydowała o jego użytkowaniu.

Ensei Tankado był oburzony, takie postawienie sprawy oznaczało bowiem, że NSA może przeczytać każdy list, w dodatku bez wiedzy nadawcy i odbiorcy. Strathmore próbował przekonać Tankado, że TRANSLATOR służy do ochrony porządku publicznego, ale bezskutecznie. Japończyk uparcie twierdził, że to poważne pogwałcenie praw człowieka. Natychmiast złożył wymówienie, a kilka godzin później naruszył tajemnicę służbową, usiłując się skontaktować z przedstawicielami Electronic Frontier Foundation. Tankado zamierzał zelektryzować świat wiadomością, że zdradziecki rząd Stanów Zjednoczonych skonstruował tajną maszynę groźną dla użytkowników komputerów na całym świecie. Szefostwo NSA nie miało wyboru. Musiało go powstrzymać.

Aresztowaniu i deportacji Tankado, szeroko dyskutowanych na forach internetowych, towarzyszyła oszczercza kampania. Wbrew życzeniu Strathmore’a służby odpowiedzialne za bezpieczeństwo NSA, obawiając się, że internauci uwierzą słowom Tankado o istnieniu TRANSLATORA, rozpuszczały pogłoski rujnujące jego wiarygodność. Tankado został wyrzutkiem. Nikt nie ufał kalece oskarżonemu o szpiegostwo, zwłaszcza że próbował kupić sobie wolność absurdalnymi historiami o posiadanej przez rząd Stanów Zjednoczonych maszynie zdolnej złamać każdy kod.

Najdziwniejsze było jednak to, że Tankado doskonale wszystko rozumiał. Wiedział, że padł ofiarą działania wywiadu, ale nie okazywał gniewu ani złości, tylko determinację. Zanim ochrona wyprowadziła go z budynku, Tankado po raz ostatni zwrócił się do Strathmore’a.

– Wszyscy mamy prawo do zachowania tajemnicy – powiedział z mrożącym krew w żyłach spokojem. – Zamierzam dopilnować, żebyśmy mogli z niego korzystać.

Rozdział 7

Susan myślała gorączkowo. Ensei Tankado napisał program, który tworzy szyfry odporne na łamanie! Nie potrafiła się skupić.

– Cyfrowa Twierdza – powiedział Strathmore. – Tak nazwał swoje dzieło. Jego program to w istocie wyrafinowana broń skierowana w nas. Jeśli trafi na rynek, to pierwszy lepszy trzecioklasista zaszyfruje wiadomość tak, że nie zdołamy jej odczytać. To będzie koniec wywiadu elektronicznego.

Susan była jednak jak najdalsza od rozważania politycznych konsekwencji powstania Cyfrowej Twierdzy. Nadal nie potrafiła się pogodzić z myślą o jej istnieniu. Przez całe życie zajmowała się szyframi. Zdobyte doświadczenie kazało jej sądzić, że czegoś takiego stworzyć się nie da. Zasada Bergofsky’ego: każdy szyfr można złamać! Czuła się jak ateista postawiony twarzą w twarz z Bogiem.

– Rozpowszechnienie tego kodu oznacza koniec kryptoanalizy – wyszeptała.

– Mamy teraz większe problemy – odrzekł Strathmore.

– Może po prostu go kupimy? Wiem, że Tankado nas nienawidzi, ale jeśli zaoferujemy mu kilka milionów… Może to go przekona, żeby nie rozpowszechniał swojego programu?

Strathmore wybuchnął śmiechem.

– Kilka milionów? Czy wiesz, ile warty jest taki program? Każdy rząd na świecie zapłaci grube pieniądze. Wyobrażasz sobie złożenie prezydentowi meldunku, że nadal możemy śledzić elektroniczną korespondencję Irakijczyków, ale nie umiemy jej odczytać? Tu nie chodzi o nas. NSA obsługuje całą służbę wywiadowczą: NSA, CIA, DEA będą ślepe i głuche. Przestaniemy śledzić poczynania karteli narkotykowych. Na lodzie zostaną urzędy skarbowe, bo korporacje zaczną przesyłać sobie pieniądze, nie pozostawiając żadnych śladów. Zapanuje kompletny chaos.

– EFF będzie miała używanie – dodała Susan blada jak ściana.

– W EFF nie mają zielonego pojęcia, czym się zajmujemy – odparł Strathmore z obrzydzeniem. – Gdyby wiedzieli, ilu atakom terrorystycznym zapobiegliśmy dzięki umiejętności łamania szyfrów, to zmieniliby swoją śpiewkę.